MENGATASI SERANGAN FAKE LOG PADA LINUX UBUNTU 24.04

Diperbarui: 2 November 2025

1. Kendala Yang Terjadi

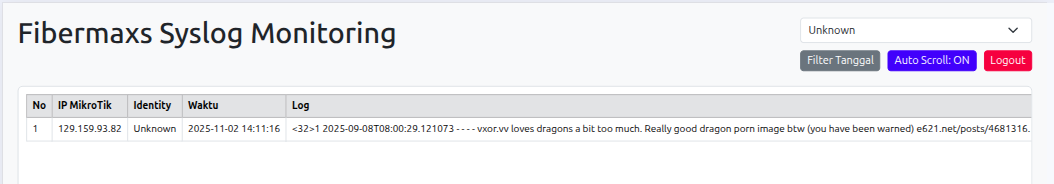

Kendalanya bermula ketika tiba" ada log yang masuk ke aplikasi syslog monitoring, IP pengirim log tersebut tidak terdaftar di aplikasi monitoring dan mengirimkan pesan sebuah link yang menuju ke website P*rn. sebuah celah ini bisa dijadikan seseorang sebagai gerbang awal menuju serangan lain yang lebih berat, maka dari itu harus segera dilakukan tindakan yang sesuai untuk meminimalisir serangan sama dikemudian hari.

Tampilan log yang dikirimkan oleh seseorang yang tidak diketahui adalah seperti gambar dibawah.

2. Langkah-langkah Cara Mengatasinya

Remote linux ubuntu, lalu berikan rule untuk membatasi traffic dari luar dan izinkan traffic yang mengarah ke luar, ini adalah rule wajib firewall untuk keamanan server linux.

joko@ubuntu-desk:~$ sudo ufw default deny incoming

joko@ubuntu-desk:~$ sudo ufw default allow outgoing

Otomatis setelah menambahkan rule diatas, traffic dari luar akan

di drop semua, maka dari itu agar mikrotik bisa mengirimkan log ke

aplikasi monitoring, harus mengecualikan untuk IP mikrotiknya,

perintahnya seperti dibawah.

ganti IP 192.168.88.1 dan 192.168.88.2 sesuai IP Mikrotiknya.

joko@ubuntu-desk:~$ sudo ufw allow from 192.168.88.1 to any port 514 proto udp

joko@ubuntu-desk:~$ sudo ufw allow from 192.168.88.2 to any port 514 proto udp

Aktifkan dan Reload firewall agar semua rule tadi dapat diterapkan oleh linux ubuntu.

joko@ubuntu-desk:~$ sudo ufw enable

joko@ubuntu-desk:~$ sudo ufw reload

Verifikasi rule yang sudah dibuat, kira" output nya akan seperti ini.

joko@ubuntu-desk:~$ sudo ufw status verbose

To Action From

-- ------ ----

514/udp ALLOW IN 192.168.88.1

514/udp ALLOW IN 192.168.88.2

sampai ini harusnya tidak akan ada yang bisa mengirimkan fake log kecuali IP yang sudah diizinkan pada rule firewall.

3. Uji Coba Kerentanan

Uji kerentanan lagi menggunakan fake log ke arah IP Linux Server dengan menggunakan perintah dibawah. Agar Fake Log bisa berjalan seperti ketika seseorang menyusupi log seperti gambar paling atas pada modul ini, disarankan menggunakan IP selain yang diizinkan pada Rule Firewall Linux.

joko@ubuntu-desk:~$ echo "<190>$(date '+%b %d %H:%M:%S') MikroTik ssh,info FAKE login from 10.10.10.99 via ssh" | nc -u -w1 192.168.1.10 514

Ganti bagian IP 192.168.1.10 menjadi IP dari Linux Servernya, lalu cek Log pada monitoring, seharusnya Fake Log sudah tidak bisa lagi masuk ke Log Linux Server karena IP tidak terdaftar pada Rule Firewall yang diizinkan.